Microsoft vá lỗ hổng Zero day ngăn không cho chức năng bảo mật Mark of the website gắn cờ nghi ngờ các file ISO mà user đã tải về trên Internet, giáng một đòn mạnh vào những kẻ tấn công bằng phần mềm độc hại.

Với những ai chưa biết, Mark of the website (MoTW) là chức năng bảo mật trên Windows, gắn cờ các file có nguồn gốc trên Internet để hệ điều hành và các ứng dụng đã lắp đặt gắn thẻ là đáng ngờ.

Microsoft vá lỗ hổng zero-day phân phối phần mềm độc hại trên Windows

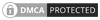

Gắn cờ MoTW được thêm vào file dưới dạng luồng dữ liệu thay thế được gọi là “Zone.Identifier“.

Alternate Data Streams là một thuộc tính file NTFS có thể xem được bằng tool chuyên dụng hoặc lệnh ‘dir /R‘ trong cửa sổ Command Prompt và được mở trực tiếp trong Notepad, như được hiển thị bên dưới.

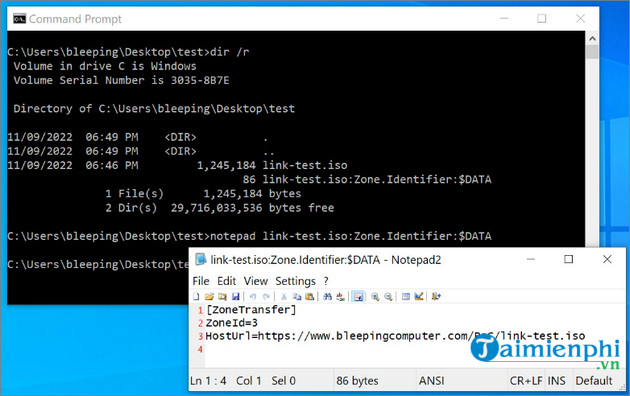

Khi cố gắng mở một file có gắn cờ Mark of the website, Windows sẽ hiển thị cảnh báo bảo mật nói rằng file cần được xử lý thận trọng.

Microsoft Office cũng dùng gắn cờ MoTW để xác định xem có nên mở file trong chế độ Protected View hay không

Microsoft vá lỗ hổng zero-day phân phối phần mềm độc hại

Là một phần của bản vá Patch Tuesday tháng 11, Microsoft đã vá nhiều lỗ hổng cho phép các tác nhân đe dọa tạo ra các file có thể bypass chức năng bảo mật Mark of the website, trong đó bao gồm cả bản sửa lỗi mà tội phạm mạng lạm dụng trong các chiến dịch Phishing và lỗi gắn cờ MoTW không truyền được các file bên trong ISO image.

Trong suốt một thời gian, các tác nhân đe dọa đã phân phối ISO image dưới dạng file đính kèm trong các chiến dịch Phishing để phát tán phần mềm độc hại cho các mục tiêu.

Kể từ Windows 8, user có thể mở file ISO bằng cách kích đúp chuột vào file, điều này khiến Windows gắn file đó dưới dạng ổ DVD dưới ký tự ổ đĩa mới.

Trong khi file ISO được Tải về hoặc đính kèm sẽ chứa Mark of the website và hiển thị cảnh báo mỗi khi mở, lỗi này khiến cho gắn cờ MoTW không được truyền cho các loại file không phải của Microsoft Office, chẳng hạn như Windows Shortcuts (file LNK).

Do đó khi user mở file đính kèm ISO và kích đúp chuột vào file LNK kèm theo, file sẽ tự động chạy mà Windows không hiển thị cảnh báo bảo mật.

Sau khi lắp đặt các bản cập nhật (Update) bảo mật Patch Tuesday tháng 11 để vá lỗi CVE-2022-41091, Windows sẽ gắn cờ Mark of the website các file ISO và tất cả nội dung file, hiển thị đúng cảnh báo bảo mật khi khởi chạy file LNK.

Ngoài vá lỗi gắn cờ cảnh báo file ISO, bản cập nhật (Update) tháng 11 cũng vá 2 lỗi MoTW được Will Dormann, chuyên gia phân tích lỗ hổng bảo mật tại ANALYGENCE, phát hiện và báo cáo. Một trong số các lỗ hổng này đã bị khai thác.

Lỗi đầu tiên khiến Windows SmartScreen không hoạt động trên Windows 11 22H2 và bỏ qua cảnh báo Mark of the website khi mở file trực tiếp từ file ZIP.

Lỗi thứ 2 có tên là “ZippyReads“, có thể được khai thác đơn giản bằng cách tạo file ZIP chứa file chỉ đọc. Khi file lưu trữ này được mở trong Windows Explorer, cờ MoTW sẽ không được truyền đến file chỉ đọc và bỏ qua các cảnh báo bảo mật.

Cả 2 lỗ hổng này đã được vá như một phần của bản cập nhật (Update) bảo mật Windows tháng 11 cho CVE-2022-41049.

Tuy nhiên, một lỗi khác mà Dormann phát hiện vẫn chưa được giải quyết. Lỗi này cho phép các file JavaScript độc lập bypass các cảnh báo của MoTW và tự động khởi chạy nếu file được ký bằng chữ ký không đúng định dạng.

Tội phạm mạng phân phối ransomware Magniber đang tích cực khai thác lỗi này.

Với những ai chưa biết, Mark of the website (MoTW) là chức năng bảo mật trên Windows, gắn cờ các file có nguồn gốc trên Internet để hệ điều hành và các ứng dụng đã lắp đặt gắn thẻ là đáng ngờ.